Выкладываю

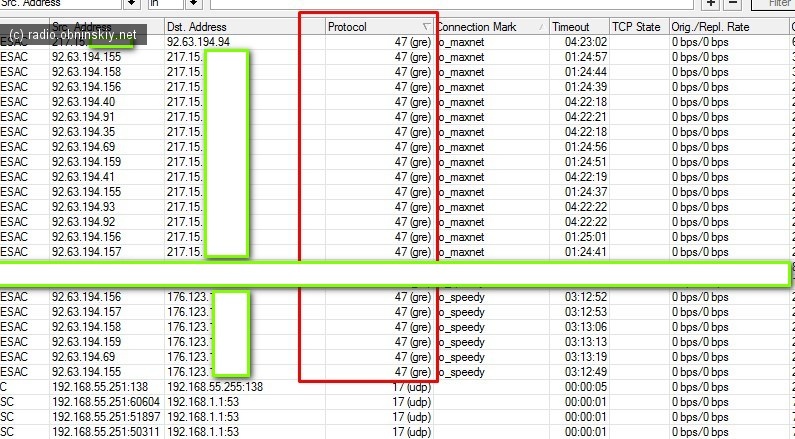

список IP адресов говнюков которые ломятся в дешманские уязвимости движков Livestreet, Drupal, joomla, и т.п.

Значит суть заключается в инъекции эксплоита в

определённый файл уязвимого сайта и дальше гады делают что хотят. Но неее…

В следующей статье выложу

IP адреса уродов ломающих движки сайтов и их

прокси IP адреса.

Вобщем список комманд которые пытаются впихнуть.

'accept' => 'die(pi()*42);',

'catch' => 'assert',

'catch' => 'die(pi()*42);',

'ch' => '1',

'ddd' => '',

'except' => 'assert',

'except' => 'die(pi()*42);',

'internal' => 'assert',

'internal' => 'die(pi()*42);',

'lock' => 'assert',

'lock' => 'die(pi()*42);',

'm' => 'testimemail12@gmail.com:0:1',

Читать дальше